Integrazione con un servizio di fornitura di identità personalizzato tramite SAML 2.0

![]()

![]()

![]()

Prima di avviare il processo di integrazione, devi aver richiesto e ricevere l'approvazione per un account o una versione di prova Onshape Enterprise e disporre di un nome di dominio Onshape Enterprise.

Un esempio di nome di dominio Enterprise potrebbe essere: NomeMiaAzienda.onshape.com.

Tieni presente che è possibile utilizzare un solo provider SSO alla volta.

Questo processo di configurazione potrebbe non riuscire senza valori di parametro personalizzati per la tua organizzazione. Usa il tuo dashboard personalizzato del provider di identità SSO (ad esempio: Okta, PingOne o ClassLink) per aggiungere Onshape come applicazione e registrare i valori specifici per la tua organizzazione. Questi valori sono necessari per la procedura seguente.

Onshape firma tutte le richieste di certificazione SAML in uscita. Non è necessario caricare alcun certificato (ad esempio, un certificato di firma SAML), tranne nel caso dell'integrazione ADFS perché ADFS convalida le richieste SAML in arrivo. Tieni presente che Microsoft consiglia anche la migrazione dall'ultima versione di prova di ADFS a Microsoft Entra ID. Per ulteriori informazioni, consulta la panoramica di ADFS.

Aggiungi Onshape al tuo account Single Sign-On personalizzato

Ogni provider di identità (IdP) ha la propria procedura di configurazione proprietaria. Consulta le istruzioni di configurazione Single Sign-On del tuo provider di identità per la procedura esatta da seguire. Le istruzioni contenute in questa sezione sono intese solo come linee guida generali.

Onshape supporta solo l'associazione SAML HTTP-POST.

Onshape non ha modo di esprimere la propria configurazione SAML come file XML di metadati.

Nella console del provider di identità, crea una nuova relazione di fiducia (a volte chiamata 'relying party') con la seguente configurazione:

-

URL del servizio clienti di Assertion (ACS): https://cad.onshape.com/identity/saml2/sso. Se stai effettuando l'integrazione con una Government Enterprise, utilizza invece https://cad.usgov.onshape.com/identity/saml2/sso.

-

ID entità: com.onshape.saml2.sp .

-

Il valore NameID del soggetto dell'asserzione. Questo è l'indirizzo email dell'utente a cui corrisponde l'asserzione SAML.

-

I tre attributi di asserzione SAML richiesti da Onshape (a volte chiamati «claim»):

-

firstName - Nome dato del soggetto dell'asserzione

-

LastName - Il cognome del soggetto dell'asserzione.

-

companyName - La società del soggetto dell'asserzione. Nella maggior parte dei casi il nome della società è lo stesso del prefisso del dominio della tua azienda. Ad esempio, se il nome dell'azienda Onshape è fishbowl.onshape.com , immetti fishbowl in questo campo.

-

-

Individua e copia il file XML dei metadati SAML negli appunti. Ti servirà in seguito.

-

Rendi disponibile la nuova relazione di trust a tutti gli utenti a cui desideri fornire l'accesso SSO Onshape.

Configura il provider SSO in Onshape

Una volta configurato Onshape nel provider di identità e scaricato il file di metadati del provider di identità (indicato in Onshape come file di configurazione), è possibile configurare il provider SSO in Onshape.

Le immagini di esempio seguenti mostrano un provider di identità generico in fase di configurazione, ma i passaggi sono gli stessi per tutti i provider di identità.

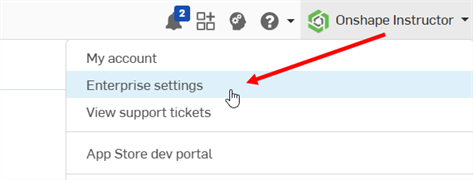

- Accedi al tuo account Onshape Enterprise, utilizzando il tuo nome di dominio specializzato, come amministratore. Seleziona Impostazioni Enterprise nel tuo account.

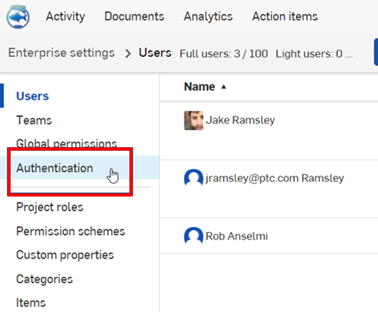

- Seleziona Autenticazione nel menu di navigazione a sinistra:

-

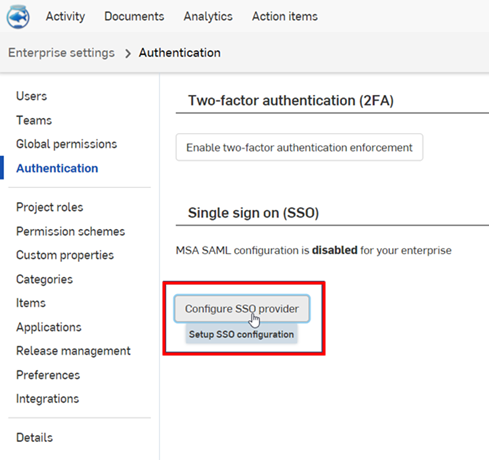

Nella sottosezione Single sign-on (SSO), fai clic sul pulsante Configura provider SSO.

-

Si apre la finestra di dialogo Crea provider SSO:

-

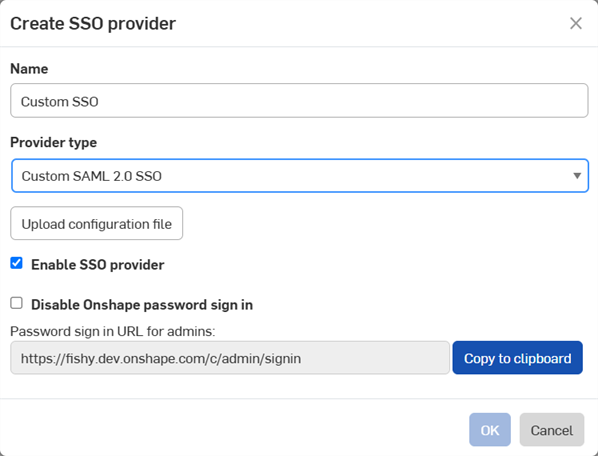

Nel campo Nome, inserisci il nome, ad esempio SSO personalizzato

-

Nel menu a discesa Tipo di provider, seleziona il tuo provider SSO nell'elenco.

-

Lascia selezionata l'opzione Abilita provider SSO.

-

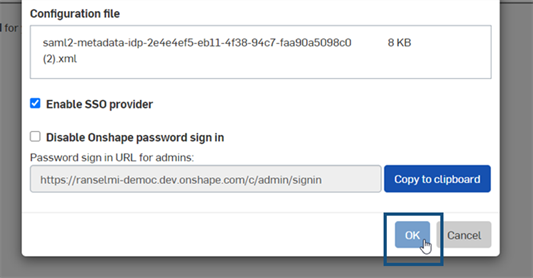

Per il momento, lascia deselezionata l'opzione Disabilita accesso con password Onshape.

L'opzione Disabilita accesso con password Onshape disabilita il tipico accesso con password Onshape per te e per i tuoi utenti. Per l'URL Onshape è visualizzata solo la richiesta di accesso del provider SSO. Prima di selezionare questa opzione, assicurati di poter accedere a Onshape come utente (come amministratore). Puoi tornare qui in un secondo momento e abilitare l'opzione una volta verificato il corretto funzionamento dell'accesso tramite il tuo provider SSO.

La scelta di imporre l'accesso a Onshape tramite SSO comporta inoltre che gli utenti non siano in grado di accedere direttamente a domini non aziendali, come cad.onshape.com.

-

Fai clic sul pulsante Carica file di configurazione:

-

-

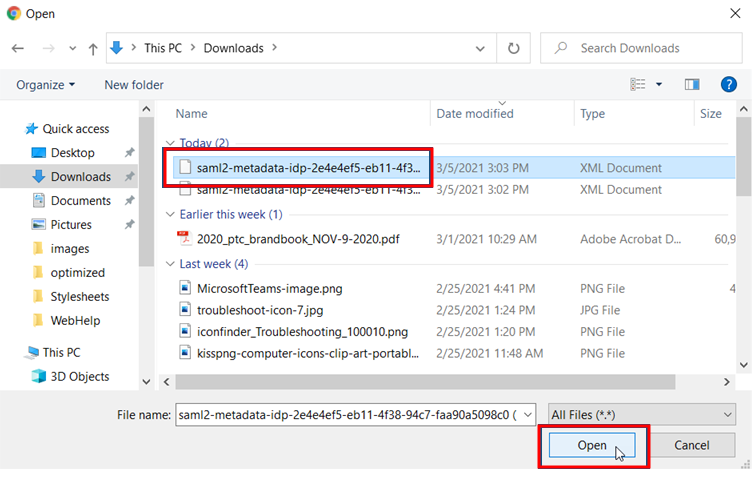

Individua e seleziona il file di configurazione dei metadati scaricato in precedenza e fai clic su Apri:

-

Fai clic su OK:

-

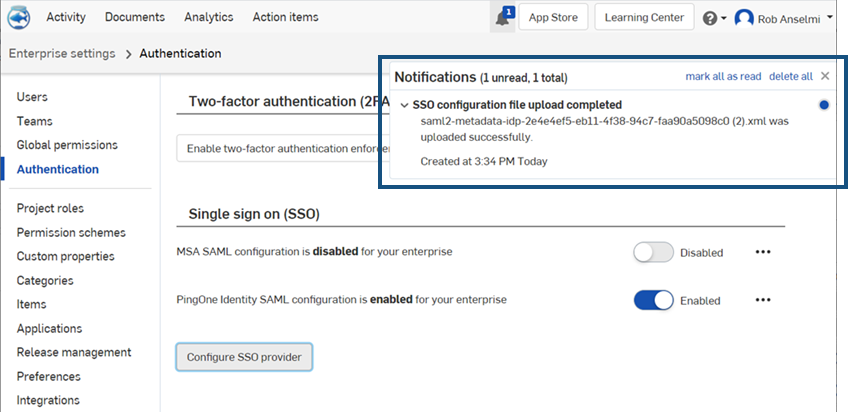

Il file è caricato. Al termine del caricamento è visualizzata una notifica:

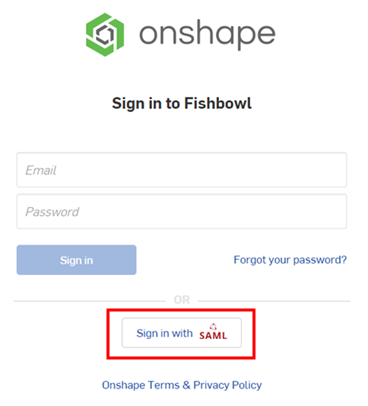

- Esci sia dal tuo account Onshape sia da quello del tuo servizio di fornitura di identità personalizzato. Assicurati di eseguire un aggiornamento definitivo di entrambi gli account. Quando si apre nuovamente la pagina di accesso di Onshape, in basso troverai un nuovo link Accedi per il tuo provider SSO.

Perché sia possibile eseguire l'accesso a Onshape, gli amministratori devono eseguire il provisoning degli utenti (nel loro account single sign-on) per l'utilizzo dell'applicazione Onshape.