Configurazione single sign-on con Google

![]()

![]()

![]()

Prima di avviare il processo di integrazione, devi aver richiesto e ricevere l'approvazione per un account o una versione di prova Onshape Enterprise e disporre di un nome di dominio Onshape Enterprise.

Un esempio di nome di dominio Enterprise potrebbe essere: NomeMiaAzienda.onshape.com.

Tieni presente che è possibile utilizzare un solo provider SSO alla volta.

Questo processo di configurazione potrebbe non riuscire senza valori di parametro personalizzati per la tua organizzazione. Usa il tuo dashboard personalizzato del provider di identità SSO (ad esempio: Okta, PingOne o ClassLink) per aggiungere Onshape come applicazione e registrare i valori specifici per la tua organizzazione. Questi valori sono necessari per la procedura seguente.

Onshape firma tutte le richieste di certificazione SAML in uscita. Non è necessario caricare alcun certificato (ad esempio, un certificato di firma SAML), tranne nel caso dell'integrazione ADFS perché ADFS convalida le richieste SAML in arrivo. Tieni presente che Microsoft consiglia anche la migrazione dall'ultima versione di prova di ADFS a Microsoft Entra ID. Per ulteriori informazioni, consulta la panoramica di ADFS.

In genere per una singola Enterprise è impostato un solo provider SSO. Se stai impostando una configurazione multi-tenant (un provider SSO per più Enterprise) utilizzando SAML 2.0, l'amministratore dovrà utilizzare il prefisso di dominio com.onshape.saml2.sp. come ID Entità Onshape, quindi selezionare la casella Usa id entità con prefisso del dominio aziendale. Vedi la sezione Configurare il provider SSO in Onshape di seguito.

Non è possibile utilizzare Google SSO con gli abbonamenti Government Enterprise. Effettua invece l'integrazione con un provider di identità personalizzato tramite SAML 2.0.

-

Accedi al menu Impostazioni account e seleziona Impostazioni Enterprise.

-

Seleziona Autenticazione nel pannello sinistro.

-

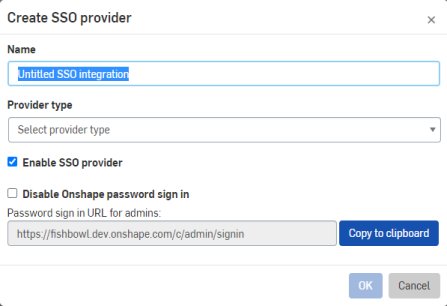

Quando si apre la pagina Autenticazione, seleziona "Configura provider SSO" sotto l'intestazione Single sign-on (SSO). Viene visualizzata la seguente finestra di dialogo:

-

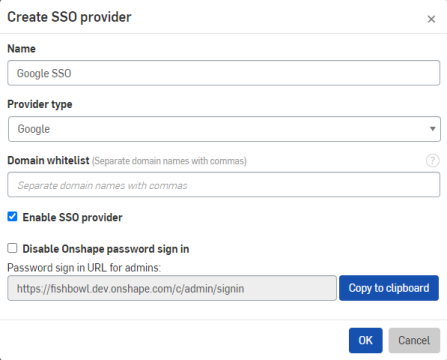

Assegna alla configurazione un nome, ad esempio "SSO Google".

-

Seleziona un tipo di provider di Google.

-

Se desideri autorizzare utenti tramite un nome di dominio specifico (ad esempio @nomeazienda.com o @nomeistituzione.edu), inserisci quel dominio nel campo dell'elenco di domini consentiti senza il simbolo @. (Nota che l'attivazione delle autorizzazioni degli utenti effettuata in questo modo li assegna automaticamente come utenti completi o utenti light a seconda dell'impostazione di attivazione autorizzazioni automatica Enterprise SSO. Vedi Impostazioni Enterprise - Preferenze e vai al menu a discesa Single Sign-on (SSO) con attivazione autorizzazioni automatica dell'utente per ulteriori informazioni.)

L'utilizzo di un 'elenco consenti' basato su un dominio significa che a chiunque abbia un indirizzo email valido in uno specifico dominio sarà concesso l'accesso all'account Onshape Enterprise come utente completo. Presta attenzione nell'eseguire l'attivazione utente tramite un dominio generico quale, ad esempio, @gmail.com.

Se non desideri concedere l'accesso a tutti gli utenti all'interno di un dominio specifico, puoi lasciare vuoto tale campo, quindi aggiungere utenti in seguito come partecipanti Enterprise tramite un'email inviata dall'amministratore. Tieni presente che l'email deve corrispondere all'email usata per l'SSO Google dell'utente. Se l'utente ha già un account Google, può accedere immediatamente dopo aver ricevuto l'email. Se l'utente non dispone di un account o ha un account in sospeso, Onshape attiva l'account Enterprise dell'utente e imposta il nome/cognome Onshape in base ai dati trovati nel profilo Google.

-

Seleziona la casella per abilitare il provider SSO.

-

Se desideri imporre a tutti gli utenti di accedere a Onshape solo tramite il provider SSO, seleziona la casella accanto a "Disabilita accesso con password Onshape". Quando disabiliti l'accesso con password di Onshape, gli utenti vedranno solo l'accesso per Google e non per Onshape.

La password per Onshape non sarà valida.

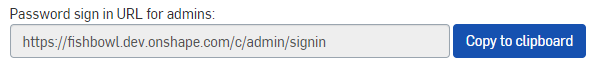

L'amministratore sarà inoltre obbligato ad accedere a Onshape tramite Google SSO. Come soluzione di sicurezza, si consiglia vivamente agli amministratori di copiare l'URL di accesso con password e salvarlo in un luogo sicuro, nel caso in cui sia necessario accedere direttamente tramite Onshape:

La scelta di imporre l'accesso a Onshape tramite SSO comporta inoltre che gli utenti non siano in grado di accedere direttamente a domini non aziendali, come cad.onshape.com.