Intégration avec Microsoft ADFS

![]()

![]()

![]()

Avant de lancer le processus d'intégration, vous devez avoir demandé et approuvé un compte Onshape Entreprise ou une version d'essai, ainsi qu'un nom de domaine Onshape Entreprise.

Un exemple de nom de domaine d'entreprise peut être : MonEntreprise.onShape.com.

Notez que vous ne pouvez utiliser qu'un seul fournisseur d'authentification unique à la fois.

Ce processus de configuration risque d'échouer si les valeurs de paramètres ne sont pas personnalisées pour votre organisation. Utilisez le tableau de bord de votre fournisseur d'identité SSO personnalisé (par exemple : Okta, PingOne ou ClassLink) pour ajouter Onshape en tant qu'application et enregistrer les valeurs spécifiques à votre organisation. Vous avez besoin de ces valeurs pour la procédure suivante.

Onshape signe toutes les demandes de certification SAML sortantes. Vous n'êtes pas obligé de télécharger des certificats (par exemple, un certificat de signature SAML), sauf dans le cas d'une intégration ADFS, car ADFS valide les demandes SAML entrantes. Notez que Microsoft recommande de migrer de la dernière version d'ADFS vers Microsoft Entra ID. Consultez la Vue d'ensemble d'ADFS pour plus d'informations.

En règle générale, un fournisseur SSO est configuré pour une entité Enterprise. Si vous configurez une configuration multi-locataires (un fournisseur SSO avec plusieurs entités Enterprise) à l'aide de SAML 2.0, l'administrateur doit utiliser com.onshape.saml2.sp.<préfixe du domaine> comme identifiant d'entité Onshape, et cocher la case Utiliser entityId avec le préfixe de domaine de la société. Consultez la section « Configuration du fournisseur SSO dans Onshape » ci-dessous.

Créer une « approbation de partie de confiance » dans l'application de gestion ADFS

- Dans votre portail ADFS, accédez à « Approbations de parties de confiance », puis « Ajouter une approbation de partie de confiance... »

- Sélectionnez « Prise en charge des revendications ».

- Sélectionnez « Saisir manuellement les données sur la partie de confiance ».

- Sélectionnez « Activer la prise en charge du protocole WebSSO SAML 2.0 ».

- Définissez « URL du service SSO SAML 2.0 de la partie de confiance » sur https://cad.onshape.com/identity/saml2/sso

- Définissez « Identificateur d'approbation de partie de confiance » sur com.onshape.saml2.sp

Définir le certificat SP et l'algorithme de hachage

- Double-cliquez sur la confiance RP créée à l'aide des instructions ci-dessus.

- Dans l'onglet « Signature », ajoutez le certificat approprié.

- Dans l'onglet « Avancé », définissez l'algorithme de hachage sur SHA-1.

Configurer les revendications

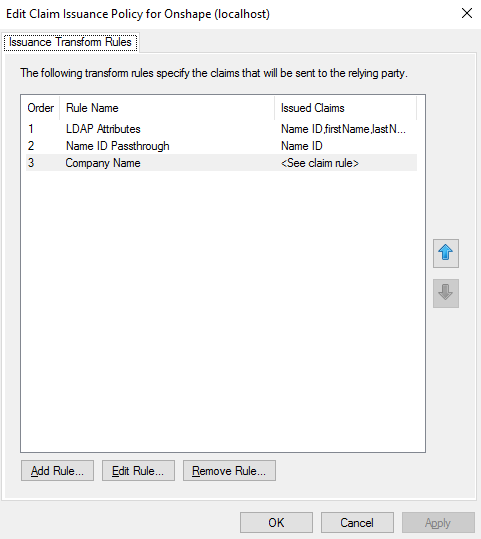

- Cliquez avec le bouton droit de la souris sur RP Trust et sélectionnez « Modifier la politique d'émission des revendications ».

- Ajoutez les trois règles ci-dessous (en utilisant le préfixe DNS de l'entreprise dans la règle #3)

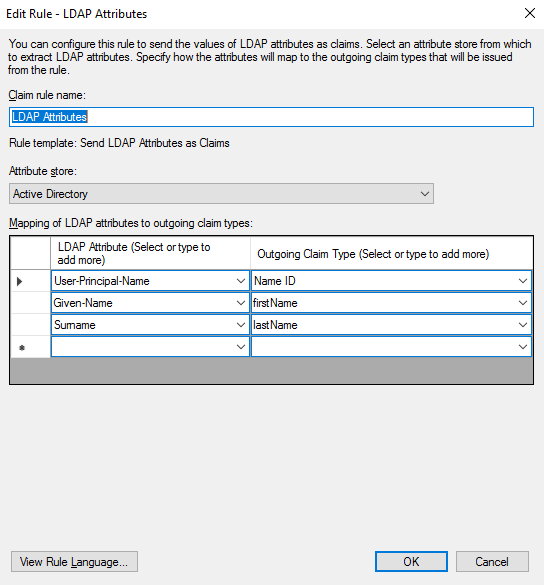

- Modèle de règle #1 : « Envoyer des attributs LDAP en tant que revendications »

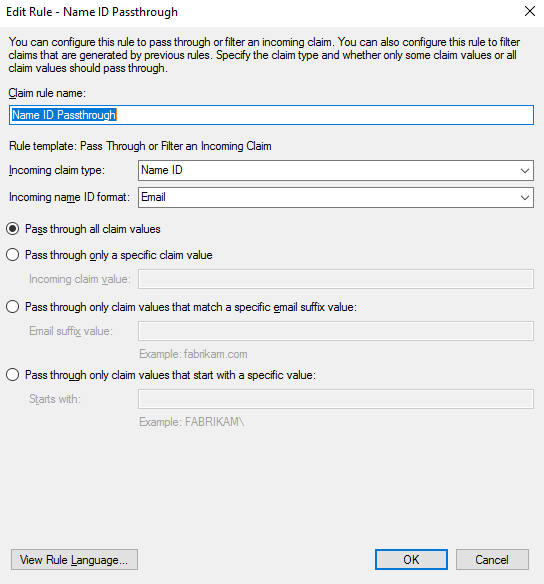

- Modèle de règle #2 : « Passer ou filtrer une réclamation entrante »

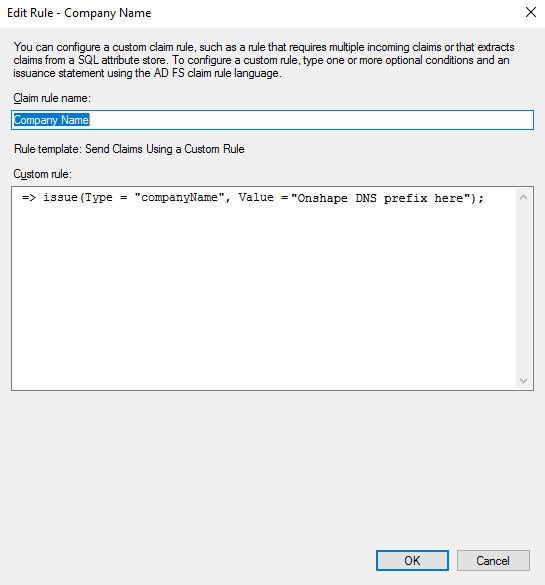

- Modèle Règle #3 : « Envoyer des revendications à l'aide d'une règle personnalisée »

Téléchargez le fichier de métadonnées ADFS à partir de : https://<server>/federationmetadata/2007-06/federationmetadata.xml

et téléchargez-le sur Onshape.

Assurez-vous de remplacer < server> par le nom d'hôte de votre serveur ADFS.

Assurez-vous de remplacer « Préfixe DNS Onshape ici » comme indiqué ci-dessus par votre valeur CompanyName. Par exemple, si votre domaine Onshape est Acme.onShape.com, utilisez « acme » comme valeur de ce champ.

Configurer le fournisseur SSO dans Onshape

Une fois qu'Onshape est configuré dans le fournisseur d'identité et que vous avez téléchargé le fichier de métadonnées du fournisseur d'identité (appelé fichier de configuration dans Onshape), le fournisseur SSO peut être configuré dans Onshape.

Les images d'exemple ci-dessous montrent la configuration d'un fournisseur d'identité générique, mais les étapes sont les mêmes pour tous les fournisseurs d'identité.

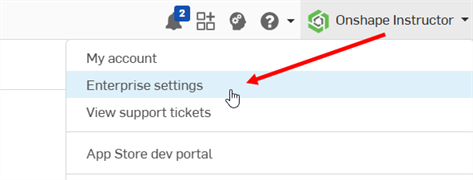

- Connectez-vous à votre compte d'entreprise Onshape, en utilisant votre nom de domaine spécialisé, en tant qu'administrateur. Sélectionnez Paramètres d'entreprise dans votre compte :

- Sélectionnez Authentification dans le menu de navigation de gauche.

-

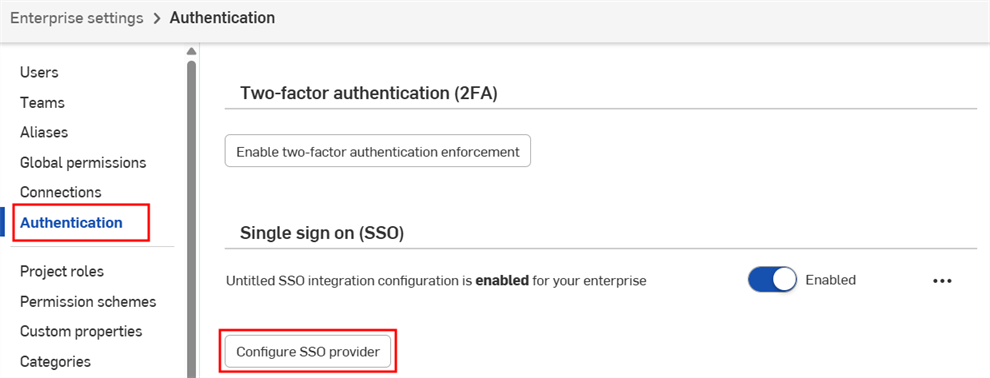

Dans la sous-section Authentification unique (SSO), cliquez sur le bouton Configurer un fournisseur SSO :

-

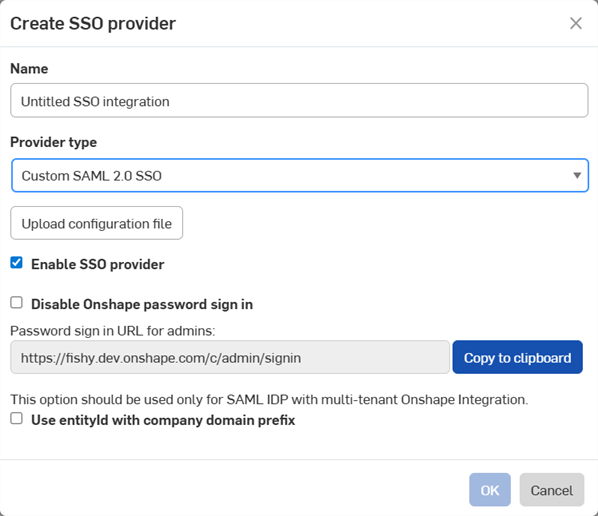

La boîte de dialogue Créer un fournisseur SSO s'ouvre :

-

Dans le champ Nom, entrez un nom, tel que SSO personnalisé

-

Dans la liste déroulante Type de fournisseur, sélectionnez votre fournisseur SSO.

-

Laissez la case Activer le fournisseur SSO cochée.

-

Laissez la case Désactiver la connexion par mot de passe Onshape décochée pour le moment.

-

Cochez Utiliser entityId avec le préfixe de domaine de la société si vous avez une configuration multi-clients (un fournisseur SSO avec plusieurs entreprises).

-

Cliquez sur le bouton Charger le fichier de configuration :

Désactiver la connexion par mot de passe Onshape désactive la connexion par mot de passe Onshape classique pour vous et vos utilisateurs. Seule l'invite de connexion du fournisseur SSO s'affiche pour l'URL Onshape. Avant de cocher cette option, assurez-vous de pouvoir vous connecter vous-même à Onshape (en tant qu'administrateur). Vous pourrez revenir ici plus tard et l'activer une fois que la connexion via votre fournisseur SSO aura été vérifiée et fonctionnera correctement.

En choisissant d'imposer la connexion à Onshape via l'authentification unique, les utilisateurs ne peuvent pas non plus se connecter directement à des domaines hors entreprise, tels que cad.onshape.com.

En règle générale, un fournisseur SSO est configuré pour une entité Enterprise. Si vous configurez une configuration multi-locataires (un fournisseur SSO avec plusieurs entités Enterprise) à l'aide de SAML 2.0, l'administrateur doit utiliser com.onshape.saml2.sp.<préfixe du domaine> comme identifiant d'entité Onshape, et cocher la case Utiliser entityId avec le préfixe de domaine de la société.

-

-

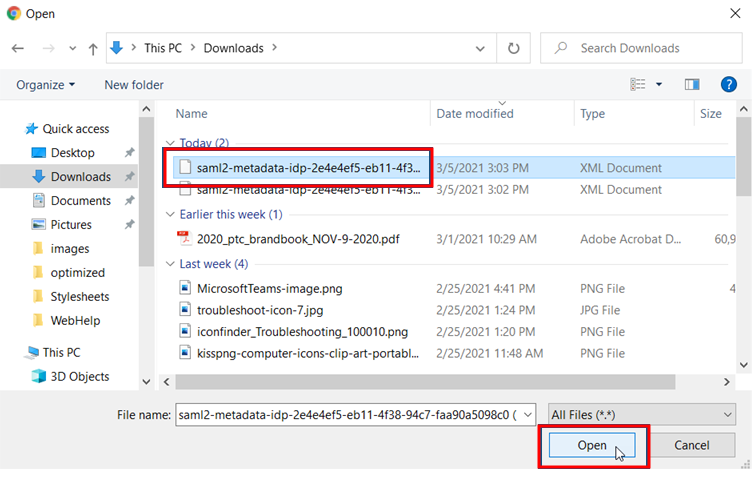

Recherchez et sélectionnez le fichier de configuration des métadonnées que vous avez téléchargé précédemment, puis cliquez sur Ouvrir :

-

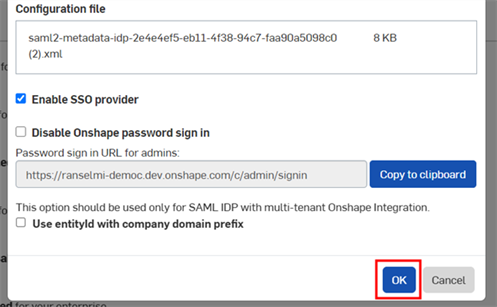

Cliquez sur OK :

-

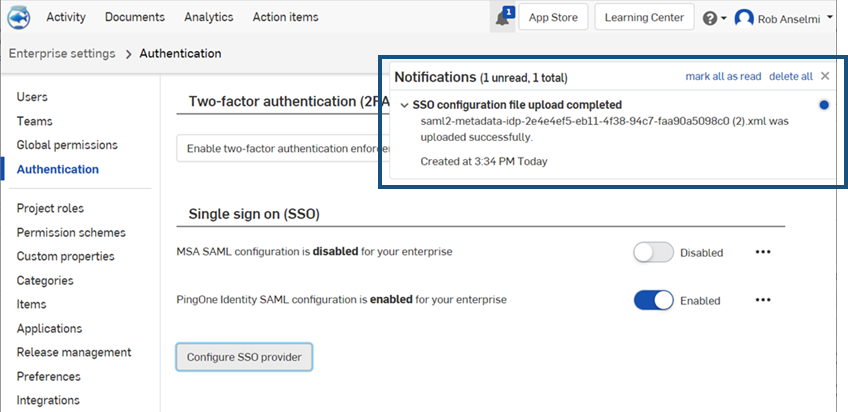

Le fichier est téléchargé. Une notification s'affiche lorsque le téléchargement est terminé :

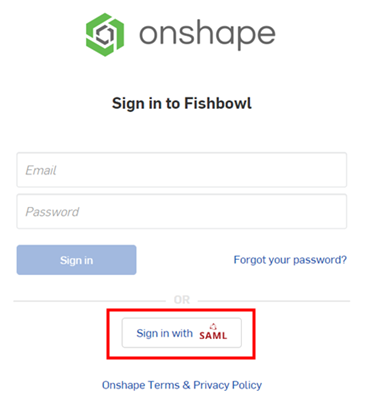

- Déconnectez-vous de votre compte Onshape et de votre compte de fournisseur SSO. Assurez-vous de rafraîchir les deux comptes. Lorsque vous accédez de nouveau à la page d'ouverture de session Onshape, celle-ci comporte un nouveau lien Se connecter en bas, pour votre fournisseur SSO.

Pour pouvoir se connecter à Onshape, les administrateurs doivent permettre à leurs utilisateurs (dans leur compte à authentification unique) d'utiliser l'application Onshape.